Ingeniero de sistemas y seguridad.Gamer en los ratos libres.Quiero compartir con todo sobre el mundo de la tecnología de manera mas fácil de entender y acercarla cada vez mas.

Massive Global Spam Wave Exploits Unsecured Zendesk Ticket Systems Background and Context The recent spate of spam emails connected to unsecured Zendesk support systems represents a troubling trend in cybersecurity that has emerged over the past few years. Zendesk, a popular customer support and ticketing system, has long been a favored platform for businesses looking…

OpenAI’s ChatGPT Atlas Browser Introduces “Actions” Feature for Enhanced Video Interaction Background and Context OpenAI’s development of the ChatGPT Atlas browser marks a significant milestone in integrating artificial intelligence with web browsing capabilities. The Atlas browser, built on the Chromium framework, is part of a broader strategy by OpenAI to create more interactive and intelligent…

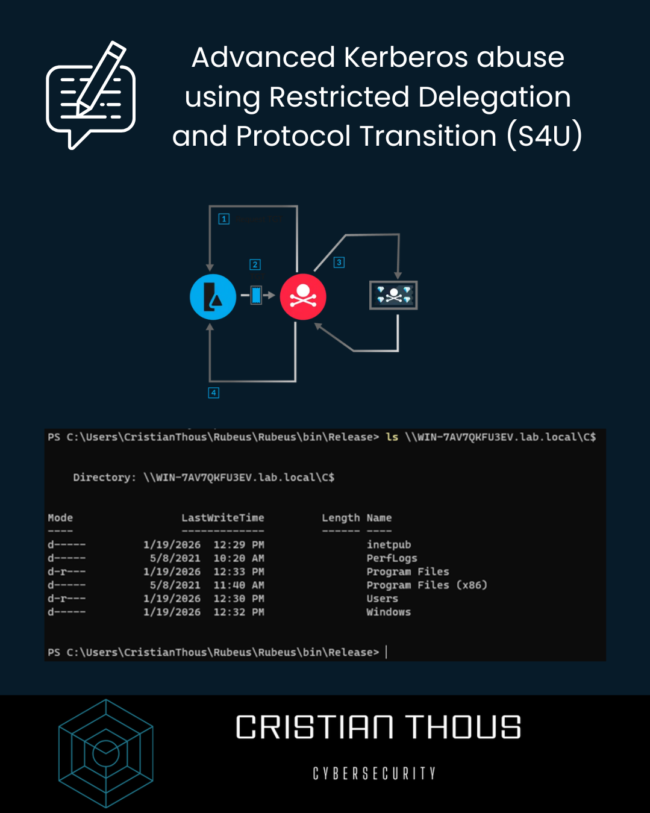

Kerberos is one of the most robust authentication protocols ever designed for enterprise environments. Its strength, however, does not rely solely on cryptography, but on a strict trust model enforced by the Key Distribution Center (KDC). When that trust model is misdesigned or poorly maintained, Kerberos can become a powerful attack vector capable of leading…

Google Gemini Vulnerability Exploits Calendar Data through Prompt Injection Background & Context The security landscape surrounding personal data management tools, particularly in cloud-based environments, has become increasingly complex as user reliance on these systems grows. Google Calendar, a tool integral to both personal and professional scheduling, facilitates seamless collaboration but also poses significant risks when…

New Developments in ChatGPT: Insights from Recent OpenAI Leak Background & Context OpenAI, a pioneer in the field of artificial intelligence, has continuously evolved its offerings since the launch of its flagship product, ChatGPT, in November 2022. Initially designed for conversational applications, ChatGPT has gained notoriety for its capability to produce human-like text and assist…

Google Chrome Empowers Users with Option to Disable On-Device AI for Scam Detection Background and Context In recent years, the prevalence of online scams has surged, prompting tech companies to develop innovative solutions to protect users from fraudulent activities. Google Chrome, a leading web browser globally, introduced the “Enhanced Protection” feature to address this issue,…

OpenAI Launches $8 ChatGPT Go Subscription with Ad Support Worldwide Introduction OpenAI has recently launched its $8 ChatGPT Go subscription, now available globally, which offers users an increased messaging limit—a tenfold increase over standard usage. This move marks a significant expansion in OpenAI’s subscription offerings and raises questions about the future monetization of AI-based services.…

Google Introduces Feature to Change @gmail.com Addresses Introduction to the New Feature In a significant update, Google has announced that users can now change their @gmail.com addresses. This feature allows individuals to transition from one Gmail address to another, for instance, changing from xyz@gmail.com to abc@gmail.com. This capability has been rolled out as part of…

OpenAI’s “Agora”: A New Era for Real-Time Cross-Platform Interactions Background and Context As artificial intelligence continues to evolve, companies are increasingly exploring the integration of AI capabilities across diverse platforms. OpenAI, recognized for its advancements in natural language processing, has grown its portfolio significantly since the launch of its flagship product, ChatGPT, in November 2022.…

Charity-Themed Malware Campaign Targets Ukraine’s Defense Forces Background and Context In recent years, cybersecurity threats have become increasingly sophisticated, particularly against government entities involved in ongoing conflicts. Between October and December 2025, officials of Ukraine’s Defense Forces were among those targeted in a malware campaign that disguised itself under the pretense of charitable activity. This…