No importa con qué frecuencia se conecte y cómo o por qué use principalmente Internet, probablemente haya visto intentos de ataque de phishing. Ahora son tan comunes y problemáticos que los profesionales de ciberseguridad proporcionan información regularmente para ayudar a las personas a detectar y evitar ataques de phishing.

Requerimientos:

- Sistema – Un sistema para realizar las pruebas

- Programación – Conocimientos altos de programación

Resposabilidad:

En este tutorías utilizaremos técnicas de hacking, con el único fin de aprendizaje. No promovemos su utilización ni con fines lucrativos o incorrectos. No nos hacemos responsables de cualquier daño o menoscabo que pueda generar en los sistemas utilizados. La responsabilidad es absoluta del usuario de este tutorial.

Conocimientos:

- Linux – Bajo

- Programación – Alto

- Kali Linux – Bajo

- Windows – Alto

- Redes – Muy alto

Nivel general del Tutorial: Alto

Ideal para: Ingenieros de sistemas, Ingenieros de seguridad, Pentesters

El phishing puede ser extremadamente dañino y tener consecuencias generalizadas para las organizaciones víctimas, incluidas pérdidas financieras, robo de datos y daños a la reputación graves y duraderos. Por esta razón, muchos equipos de ciberseguridad tienen capacitación interna que prueba cómo los empleados responden a los ataques de phishing. Los equipos de ciberseguridad utilizan herramientas de capacitación de phishing para enviar correos electrónicos falsificados, crear páginas de inicio de sesión falsas y comportarse como lo harían los estafadores genuinos.

Kali Linux es una plataforma Linux de código abierto basada en Debian para análisis forense digital y pruebas de penetración. El uso de herramientas de código abierto con él permite a las personas ejecutar simulaciones de phishing. Los resultados de esos esfuerzos pueden iluminar las vulnerabilidades e indicar qué deben hacer los líderes para hacer que los ataques de phishing sean menos probables. Este artículo demostrará cómo puede llevar a cabo su propia capacitación de phishing por correo electrónico utilizando herramientas de código abierto en Kali Linux para mejorar la postura de seguridad de su organización y proteger contra ataques cibernéticos y violaciones de datos.

¿Qué es el phishing de correo electrónico?

Phishing de correo electrónico ocurre cuando los ciberdelincuentes crean correos electrónicos falsos para que los destinatarios proporcionen datos personales e información confidencial que las partes maliciosas pueden explotar más tarde. Los objetivos de phishing generalmente reciben mensajes con al menos un elemento urgente. Pueden advertir a las personas que deben dar los detalles solicitados para evitar una entrega de paquete perdida, pago atrasado o pedido no cumplido. Algunos ataques de phishing adoptan un enfoque positivo, instando a las personas a proporcionar información a cambio de supuestos premios o fondos.

Si la víctima se enamora de ella, generalmente hace clic en un enlace que los redirige a una página para proporcionar los detalles. Algunos ataques de phishing le piden a las personas que descarguen archivos aparentemente inofensivos que contengan malware. Luego, los virus asociados pueden infectar redes enteras. La evidencia también sugiere que paga a los ciberdelincuentes para centrarse en los ataques de phishing. Debido a que los ataques de phishing tienen mucho éxito en engañar a las víctimas para que compartan credenciales sensibles con los atacantes o descarguen malware dañino El 90% de los ataques cibernéticos modernos comienzan con un correo electrónico de phishing.

Mejores prácticas de seguridad de correo electrónico para proteger contra los ataques de phishing

Ya sea que sea un usuario individual o esté involucrado con la ciberseguridad organizacional, es vital participar en mejores prácticas de seguridad de correo electrónico eso lo mantendrá a salvo mientras da un buen ejemplo. Aquí hay algunos para considerar fuertemente:

- Evite confiar inmediatamente en cualquier correo electrónico, incluso si parece legítimo.

- Aprende el características reveladoras de los correos electrónicos de phishing.

- Nunca haga clic en enlaces o archivos adjuntos sospechosos.

- Usar firmas electrónicas para documentos enviados por correo electrónico cuando corresponda.

- Programe sesiones regulares de capacitación de empleados y simulaciones de phishing.

- Aplicar un filtro de spam al sistema de correo electrónico para filtrar contenido malicioso.

- Manténgase al tanto de todas las amenazas de phishing conocidas y emergentes.

- Vea la prevención de phishing como responsabilidad de todos.

- Implementar un solución integral de seguridad de correo electrónico basada en la nube adaptativa.

Seguir los pasos fundamentales no detiene todos los ataques, pero los hace significativamente menos propensos a suceder. Además, cuando las personas saben que una organización toma en serio la prevención de phishing, verán su papel en reconocer y detener tales ataques.

¿Por qué es fundamental la capacitación en concientización sobre seguridad?

La capacitación en concientización sobre seguridad ( SAT ) es un esfuerzo de toda la organización que ayuda a las personas a identificarse y protegerse contra las amenazas cibernéticas en el trabajo y al usar Internet en el hogar. Es una parte integral de las organizaciones ’ defensas de ciberseguridad.

Considere un estudio de 2022 que expuso a los participantes a cinco categorías de correos electrónicos. Los resultados encontrados la gente generalmente tenía problemas para reconocer ataques modernos de phishing. Aunque el 50% identificó las banderas rojas de ortografía y gramática del correo electrónico de phishing, las respuestas de las personas fueron más variadas cuando los signos de phishing eran menos obvios o más ambiguos.

Las organizaciones deben implementar SAT porque el error humano es un elemento en la mayoría de los ataques cibernéticos. Las personas que organizan ataques de phishing saben cómo aprovechar lo que la gente quiere y lo que es más probable que crean. Además, muchas personas trabajan en entornos de alta presión con numerosas expectativas puestas en ellos. Esas realidades pueden significar que no toman el tiempo suficiente para estudiar correos electrónicos para determinar la validez. Sin embargo, si las personas reciben educación continua sobre lo que constituye un ataque de phishing, estarán más alertas a las características sospechosas y sabrán que no deben interactuar con los correos electrónicos que los tienen.

También es esencial que cualquier esfuerzo de SAT se centre en amenazas en línea. Algunas personas pasan docenas de horas en línea semanalmente, por lo que es muy probable que eventualmente encuentren peligros en Internet. La capacitación en concientización sobre seguridad bien capacitará a cada empleado para detectar y evitar amenazas. Como resultado, las organizaciones tienen una mejor protección contra los ataques cibernéticos que podrían detener las operaciones, hacer que pierdan dinero y clientes, o significa que la empresa debe recuperarse de daños a la reputación.

Cómo realizar su propia capacitación en phishing por correo electrónico

Las pruebas internas y la capacitación ayudarán a las personas a ser más conscientes y evitar comunes phishing de correo electrónico estrategias. Afortunadamente, Kali Linux le ofrece excelentes opciones para herramientas de código abierto que facilitan el entrenamiento de phishing. Cubriremos muchos de ellos a continuación.

La capacitación en phishing en su negocio le permite crear ejemplos auténticos de ataques de phishing y ver cómo los empleados responden a ellos. Luego puede encontrar lagunas en la conciencia de los trabajadores ’ y centrarse en las próximas sesiones de capacitación.

Kali Linux Herramientas de entrenamiento de phishing por correo electrónico

Kali Linux es una distribución de código abierto dirigida a personas que deben realizar pruebas de penetración y realizar auditorías de seguridad. Viene con más de 600 herramientas de prueba de penetración. Kali Linux también es completamente gratuito y personalizable para satisfacer las necesidades de los usuarios ’. Ahora, veamos varias herramientas de phishing para Kali Linux.

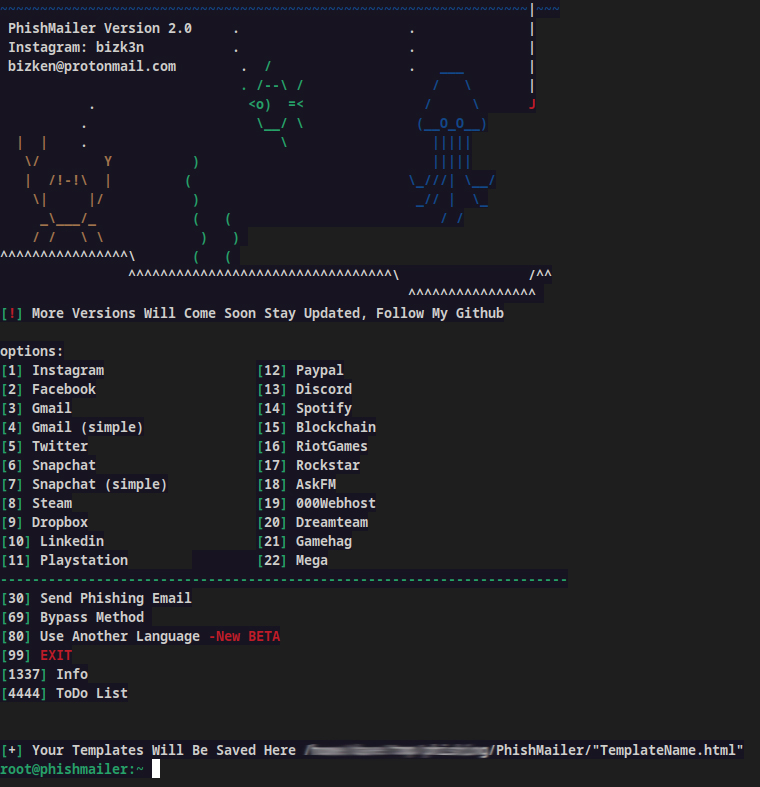

PhishMailer

PhishMailer le permite crear plantillas de correo electrónico que parecen venir de más de 20 empresas conocidas. Esta herramienta requiere Python 3 y sus desarrolladores la probaron en Kail Linux. Tiene una interfaz fácil de usar, pero una desventaja potencial es que no ha habido actualizaciones durante un par de años.

Instálelo clonando el repositorio con el comando git clone:

git clone https://www.github.com/BiZken/PhishMailer.git

El siguiente comando lo instalará y le permitirá acceder al directorio de la herramienta.

cd Desktop

git clone https://www.github.com/BiZken/PhishMailer.git

cd PhishMailer/

Ahora que ha descargado la herramienta, ejecútela con el siguiente comando:

python3 PhishMailer.py

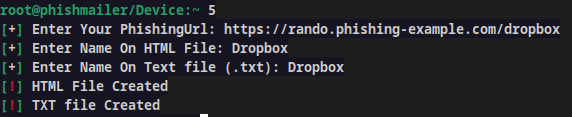

Luego tendrá la oportunidad de ingresar varias piezas de información sobre su objetivo de phishing.

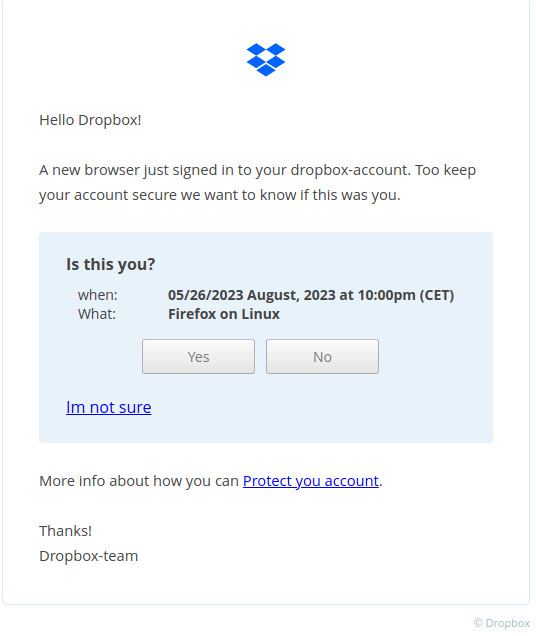

A continuación, la herramienta generará un enlace que puede abrir en un navegador. Una vez que un destino de phishing ingrese su correo electrónico y contraseña en la página falsa, obtendrá detalles relevantes, como se ve a continuación.

A los dos minutos de la instalación, pude crear este mensaje de phishing de muestra de Dropbox. Cada uno de los enlaces en esta captura de pantalla ( incluso el enlace “ No estoy seguro ” ) directo a mi sitio de phishing de muestra.

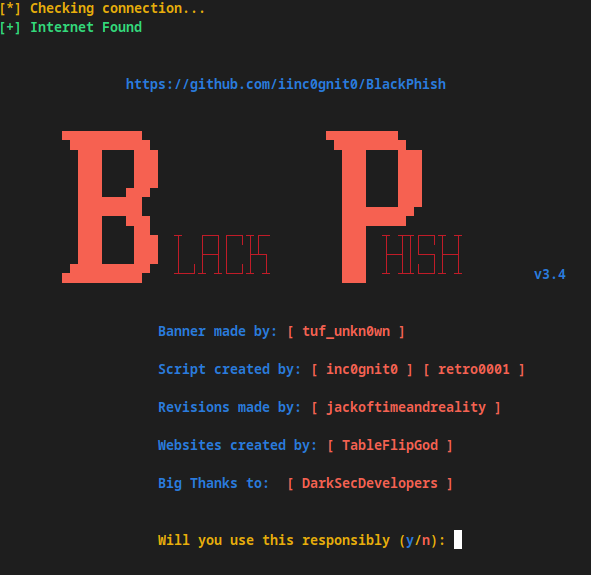

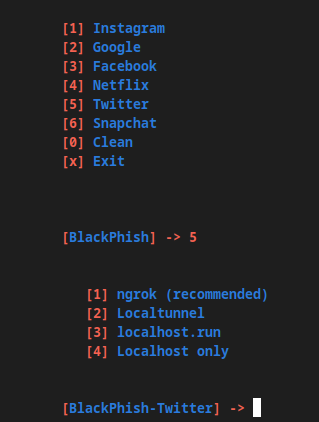

BlackPhish

BlackPhish es una herramienta de simulador de correo electrónico de phishing robusta pero ligera. Sin embargo, un inconveniente es que todavía está en beta, por lo que pueden surgir numerosos problemas durante el uso. Los desarrolladores lo probaron en Kali Linux 2019.4, pero las comprobaciones de compatibilidad en otras plataformas están en curso. BlackPhish tiene seis plantillas de correo electrónico, junto con una interfaz fácil de usar.

Instale BlackPhish moviéndose al escritorio y usando el siguiente comando:

cd Desktop

git clone https://github.com/iinc0gnit0/BlackPhish

Mientras esté dentro del directorio de la herramienta, continúe la instalación con el siguiente comando:

cd Blackphish

sudo bash install.sh

Finalmente, ejecute BlackPhish con el comando:

sudo python3 blackphish.py

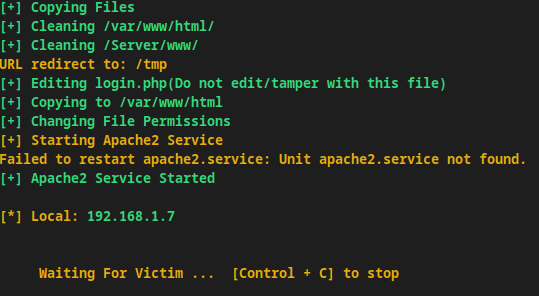

Después de hacer eso, llegarás a la pantalla principal. Elija el tipo de simulación de phishing que desea realizar presionando su número correspondiente y la tecla Intro.

Progresar a través de los pasos le dará más opciones para personalizar el contenido y obtendrá una vista previa de cómo se verá el mensaje simulado para los usuarios. Eventualmente, recibirá información relevante si alguien se enamora del truco de phishing.

Pensamientos finales sobre Kali Linux Herramientas de entrenamiento de phishing de código abierto

Ya sea que su organización tenga cinco o 500 miembros del equipo, las pruebas de phishing y la capacitación son esenciales para minimizar el riesgo cibernético. Incluso si la mayoría de los empleados conocen muchos de los signos característicos de los intentos de phishing, los ciberdelincuentes actualizan con frecuencia sus métodos, lo que puede engañar a muchas víctimas.

A medida que evalúa las herramientas de capacitación de phishing, priorice aquellas que permitan hacer mensajes aparentemente provenientes de varias plataformas populares. Luego, al considerar cómo hacer que el contenido sea lo más realista posible, modifique los mensajes para determinar qué frases son más creíbles para el público objetivo. Date cuenta también de que las personas de ciertas edades y antecedentes pueden ser más o menos propensas a caer en intentos de phishing que otras.

Antes de considerar si usar una herramienta, pase tiempo usando y familiarizándose con ella. Entonces sabrá mejor si cumplirá con sus objetivos y expectativas. Finalmente, recuerde que el entrenamiento de phishing no es un ejercicio único. Hacer que sea una parte regular de las mejoras y la preparación para la ciberseguridad lo ayudará a evaluar cómo evoluciona la comprensión de las personas sobre el phishing.