Proxychains es un software de código abierto para sistemas Linux y viene preinstalado con Kali Linux, la herramienta redirige las conexiones TCP a través de proxies como TOR, SOCKS4, SOCKS5, y HTTP (S) y nos permite encadenar servidores proxy.

Con proxychains, podemos ocultar la dirección IP del tráfico de origen y evadir IDS y firewalls.

Requerimientos:

- Kali Linux – Attacker

Resposabilidad:

En este tutorías utilizaremos técnicas de hacking, con el único fin de aprendizaje. No promovemos su utilización ni con fines lucrativos o incorrectos. No nos hacemos responsables de cualquier daño o menoscabo que pueda generar en los sistemas utilizados. La responsabilidad es absoluta del usuario de este tutorial.

Conocimientos:

- Linux – Medio

- Programación – No aplica

- Kali Linux – Medio

- Redes – Bajo

Empezamos:

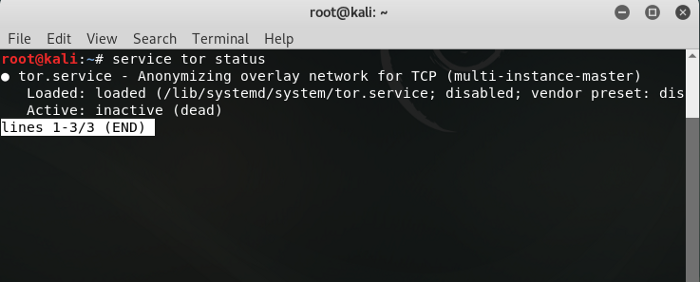

Para configurar proxychains primero necesitarás el servicio tor, la mayoría de las veces el servicio está preinstalado. Para comprobar si el servicio tor está disponible o no, sólo tienes que utilizar este comando.

Primer cambio a usuario ROOT

sudo -i

Escribe tu contraseña y entra, Ahora estás en el usuario Root. así que escribe

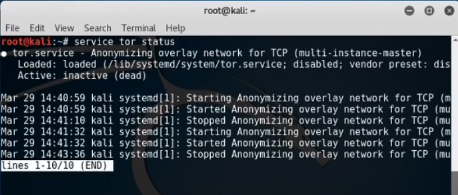

root@kali:~# service tor satus

Si obtienes esta salida significa que TOR no está instalado en tu sistema y no se está ejecutando

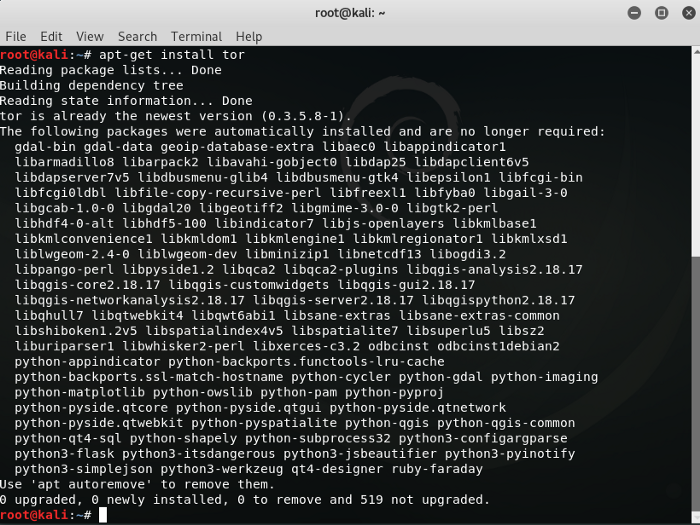

Para instalar TOR

root@kali:~# apt-get install tor

Ya habíamos instalado el servicio tor antes, por lo que habrá una diferencia en la ejecución. Si obtiene algún error al hacer esto, entonces haga update && upgrade y reinicie, y vuelva a hacerlo.

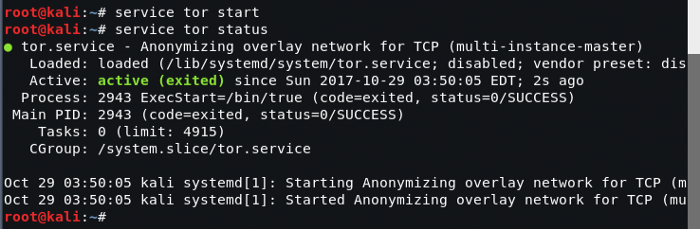

Si TOR se instala con éxito, inicie el servicio TOR.

root@kali:~# service tor start

Ahora para comprobar el estado del servicio TOR.

root@kali:~# service tor status

Configurar proxychains

Después de instalar el servicio tor ahora necesitamos configurar proxychains. Para ello utilice el siguiente comando.

Nota: debe estar en el usuario ROOT. si no lo hace entonces cambie a Root.

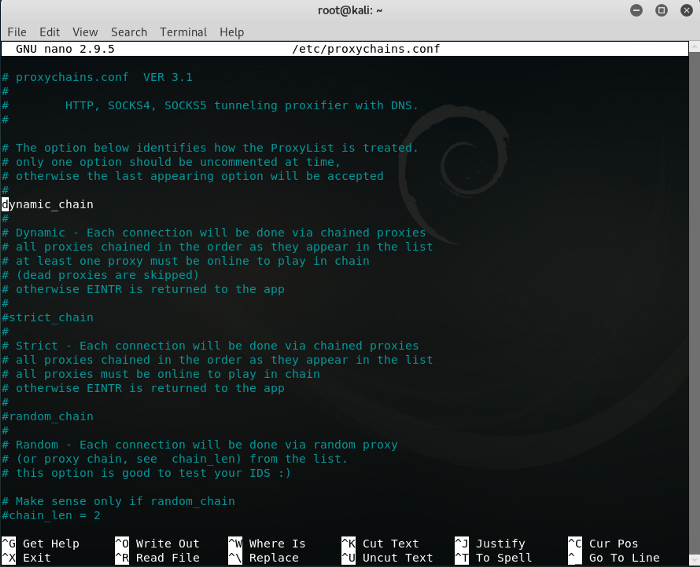

root@kali:~# nano /etc/proxychains.conf

Si ves este tipo de archivo en la terminal, verás «#» que significa comentarios en lenguaje bash. si no hay hash «#» significa que se ejecuta por defecto. o si quitamos el hash «#» significa que queremos ejecutar esto. Puedes usar las teclas de flecha para desplazarte hacia abajo y hacia arriba y leer el contenido del archivo y hacer los siguientes cambios que necesites.

Como ves en esto hay tres tipos de proxychains: 1)dinámica 2)estricta 3)aleatoria

nosotros vamos a utilizar la cadena dinámica,

1 – Quitar la cadena dinámica del comentario

2 – comentar la cadena estricta y la cadena aleatoria

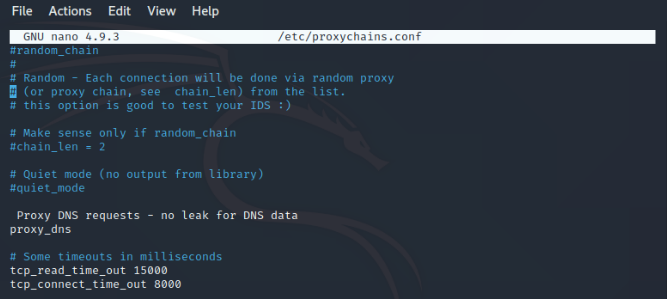

1 – Eliminar el DNS proxy de los comentarios

2 – Además, eliminar las solicitudes de DNS proxy – no hay fuga de datos DNS de comentario

Consejos: aquí la eliminación de proxy DNS y no hay fugas de datos DNS, le ayuda a la plena anonimato.

3 – Ahora, escribe socks5 127.0.0.1 9050 en la última línea de la lista de proxy.

Ahora solo escribe save con ctrl+o y enter y para salir del archivo ctrl+X, ahora sal de la terminal.La configuración de proxychains esta completada.

Consejos: Aquí, SOCKS es un protocolo de internet que enruta los paquetes entre un servidor y un cliente usando un servidor proxy. y socks4 y socks5 es el tipo de socks.

127.0. 0.1 es la dirección de protocolo de Internet (IP) de bucle, también conocida como localhost.

9050 es el número de puerto y por defecto, Tor escucha en este puerto para el proxy socks.

Ahora reinicie su máquina,

Para iniciar proxychains primero reinicie el servicio Tor y luego inicie proxychains en firefox con un enlace para un motor de búsqueda particular como bing, duckduckgo. Utilice los siguientes comandos:

root@kali:~# service tor restart

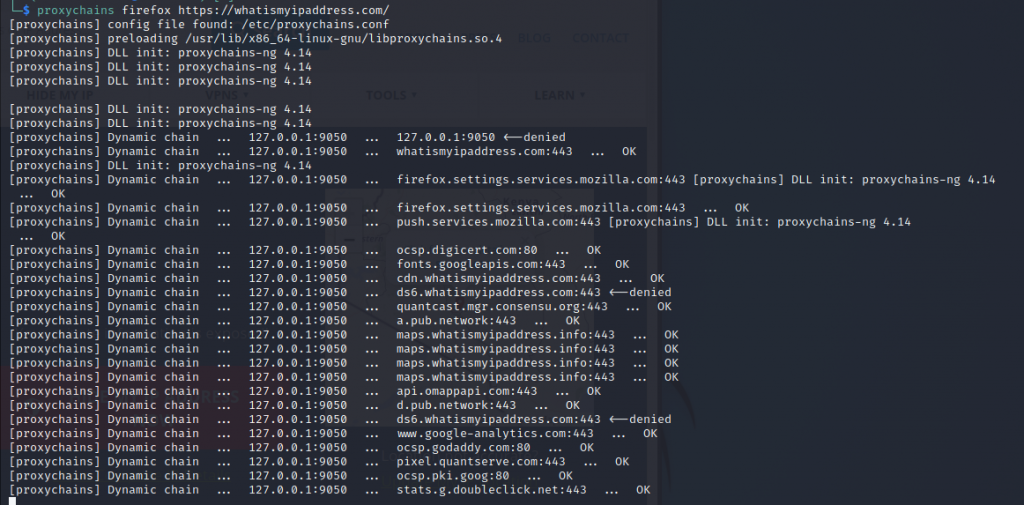

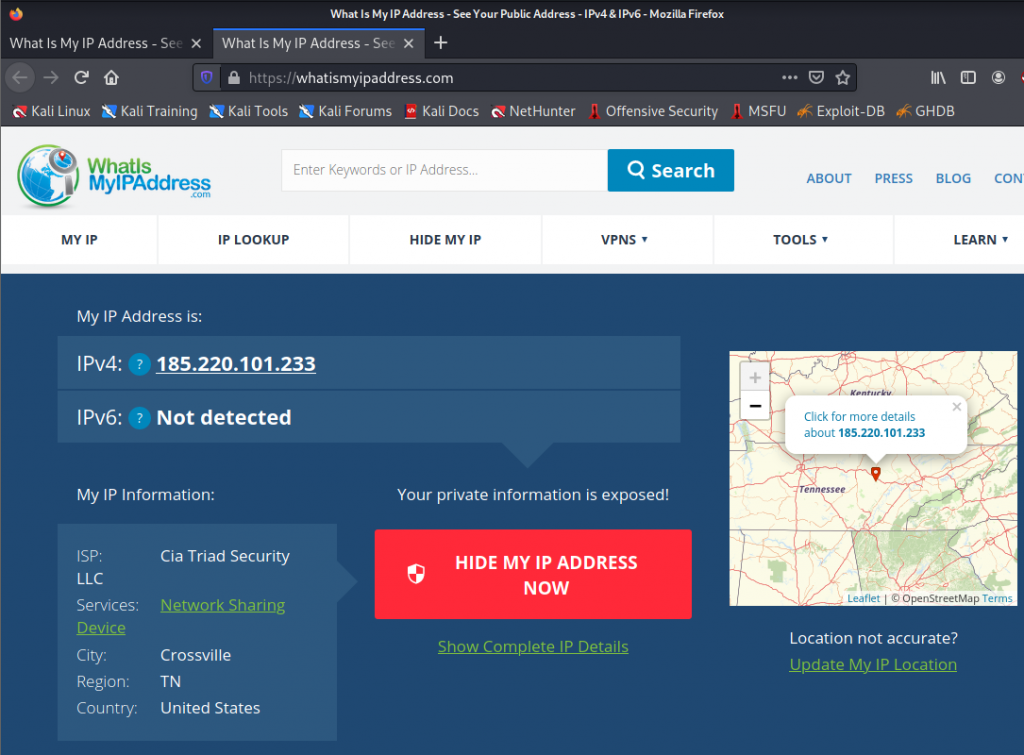

Para comprobar que funciona bien, abrimos una consola y ponemos:

proxychains firefox https://whatismyipaddress.com/

La consola se ejecutara por detrás así:

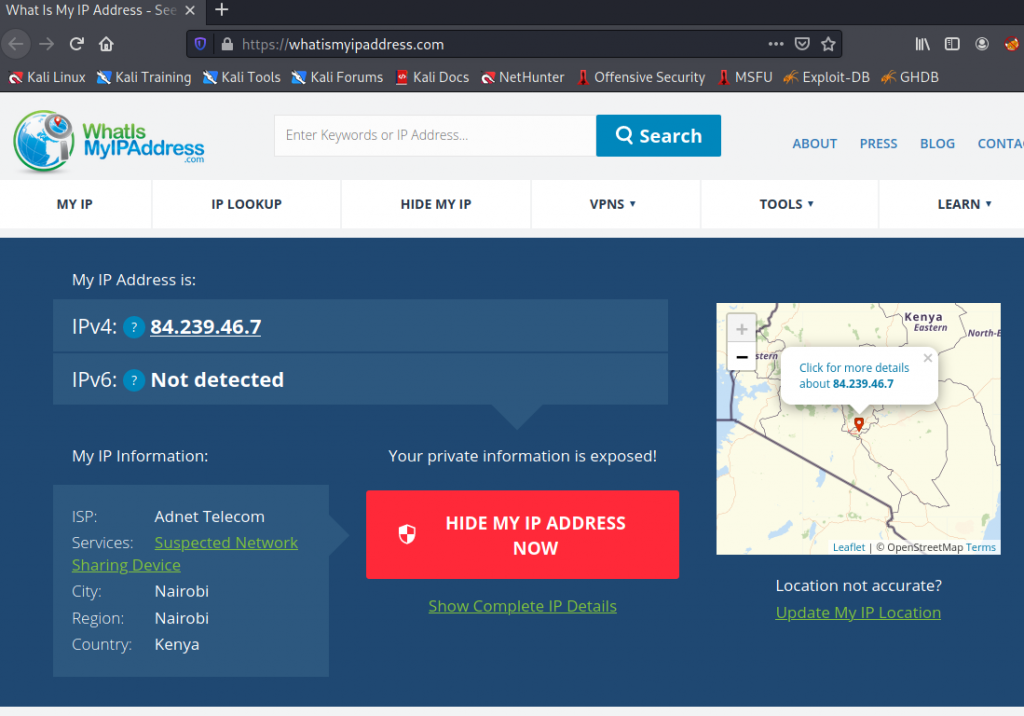

Y al abrir el navegador, podemos observar por donde me estoy conectando:

Si volvemos a ejecutar el comando pueden ver que salgo por otra localizacion:

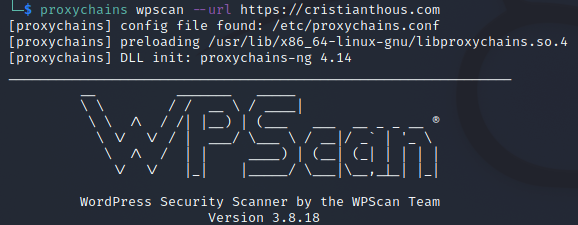

Muchos ahora se pregunta, ¿solo sirve para ocultar mi navegador?

La respuesta es: NO

La aplicación de TOR Proxychains nos sirve para ejecutar cualquier tipo de aplicaciones que tengamos en Kali y así los ataques ser totalmente anónimo.

Por ejemplo:

Puedo usar aplicaciones como: WPSCAN

proxychains wpscan https://cristianthous.com/

Espero que les guste este tutorial y les sirva de ayuda.