Revisting BLISTER

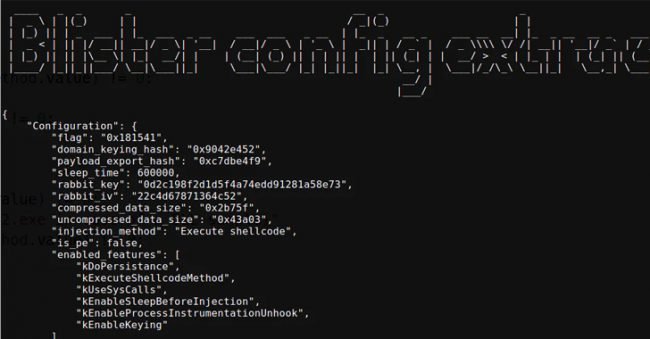

Preámbulo En un mundo acelerado y en constante cambio de amenazas de cibercrimen, la tenacidad y la adaptabilidad de los actores maliciosos es una preocupación importante. BLISTER, un cargador de malware inicialmente descubierto por Elastic Security Labs en 2021 y asociado con intrusiones motivadas financieramente, es un testimonio de esta tendencia a medida que continúa desarrollando capacidades…