Amenaza Emergente: PamDOORa Backdoor Aprovecha Módulos PAM para el Robo de Credenciales SSH

Antecedentes y Contexto

El paisaje de la ciberseguridad está en constante evolución, con nuevas amenazas emergiendo a un ritmo alarmante. Entre las más preocupantes se encuentran las puertas traseras—un tipo de malware que proporciona acceso no autorizado a los sistemas mientras a menudo permanece indetectado. La reciente revelación de una puerta trasera llamada PamDOORa, que explota los Módulos de Autenticación Plugable (PAM) en sistemas Linux, ejemplifica esta tendencia. Publicada en un foro ruso de cibercrimen por $1,600, esta herramienta no solo destaca la sofisticación de las amenazas actuales, sino que también subraya la creciente mercantilización de las herramientas de hackeo en mercados subterráneos. Para administradores y equipos de seguridad, las implicaciones son profundas, ya que tales puertas traseras pueden llevar a violaciones significativas de datos, pérdidas financieras y una erosión general de la confianza en los sistemas digitales.

Históricamente, los sistemas Linux han sido percibidos como más seguros que sus contrapartes de Windows, principalmente debido a su naturaleza de código abierto y la menor superficie de ataque que presentan. Sin embargo, incidentes como el compromiso de la cadena de suministro de SolarWinds y la explotación de vulnerabilidades en bibliotecas de software ampliamente utilizadas han demostrado que ningún sistema es inmune a ataques dirigidos. La aparición de PamDOORa sirve como un recordatorio de que a medida que el ecosistema Linux crece, también lo hace su atractivo para los actores de amenazas. Con el cambio al trabajo remoto y la creciente dependencia de infraestructuras en la nube, las apuestas nunca han sido más altas. El potencial de que las puertas traseras faciliten el acceso persistente a los sistemas eleva el estándar para las defensas cibernéticas y requiere una reevaluación de los protocolos de seguridad existentes.

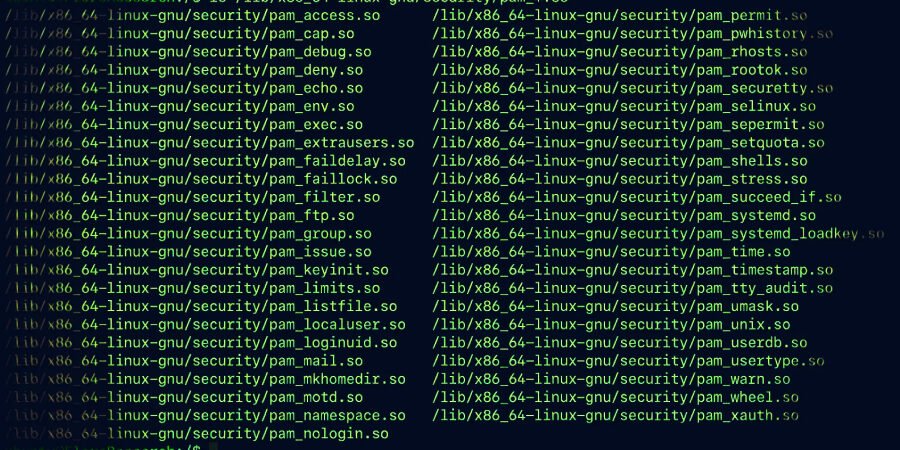

Además, el uso de PAM como vector de ataque es particularmente alarmante porque aprovecha una característica legítima del sistema para obtener acceso no autorizado. Los módulos PAM son fundamentales para el proceso de autenticación en sistemas Linux, permitiendo una gestión flexible de las tareas de autenticación. En consecuencia, una puerta trasera que opera dentro de este marco puede evadir los mecanismos de detección tradicionales, lo que la hace tanto insidiosa como difícil de remediar. Este incidente destaca la necesidad urgente de que las organizaciones mejoren sus posturas de seguridad y desarrollen una comprensión más robusta de PAM y sus vulnerabilidades potenciales.

Análisis Técnico

PamDOORa opera integrándose en el marco PAM, que es un componente crítico de la arquitectura de seguridad de Linux. Al hacerlo, puede manipular el proceso de autenticación, permitiendo así que los usuarios no autorizados accedan a los sistemas a través de SSH sin generar alarmas. La puerta trasera utiliza una combinación de una “contraseña mágica” y configuraciones específicas de puertos TCP para establecer una base en los sistemas comprometidos. Este método no solo garantiza persistencia, sino que también complica los esfuerzos de detección.

Para entender el funcionamiento técnico de PamDOORa, es esencial considerar varios componentes clave:

- Arquitectura Modular: El diseño de PAM permite la inclusión de módulos de terceros, que pueden ser explotados para insertar código malicioso sin alterar los archivos centrales del sistema. Esta flexibilidad es lo que hace que PamDOORa sea particularmente peligrosa.

- Sigilo y Evasión: La integración de la puerta trasera en el proceso de autenticación le permite funcionar en segundo plano, eludiendo efectivamente las herramientas de monitoreo tradicionales que podrían señalar comportamientos inusuales.

- Capacidades de Acceso Remoto: Al establecer acceso SSH, la puerta trasera permite a los atacantes controlar sistemas comprometidos de forma remota, facilitando ataques adicionales o la exfiltración de datos.

Las implicaciones de tal puerta trasera se extienden más allá del mero acceso; pueden llevar a violaciones extensas de datos, la implementación de ransomware o el establecimiento de botnets para ataques a mayor escala. Como se evidenció en incidentes anteriores que involucraron la explotación similar de herramientas legítimas, como el uso de PowerShell en entornos de Windows, los riesgos asociados con PamDOORa son profundos y de gran alcance.

Alcance e Impacto en el Mundo Real

La escala potencial de impacto de la puerta trasera PamDOORa es significativa, afectando potencialmente a miles de organizaciones en todo el mundo que dependen de servidores Linux para operaciones críticas. Dada la creciente adopción de Linux en entornos empresariales, especialmente en computación en la nube y gestión de servidores, el riesgo no se limita a ningún sector en particular. Según estimaciones, más del 70% de las cargas de trabajo en la nube pública funcionan con Linux, lo que significa que una puerta trasera como PamDOORa podría representar una amenaza para diversas industrias, incluyendo finanzas, salud y tecnología.

Comparativamente, incidentes pasados como la explotación de la vulnerabilidad Heartbleed de OpenSSL o el bug Shellshock en Bash destacan cómo una sola vulnerabilidad puede llevar a consecuencias generalizadas. Ambos incidentes resultaron en millones de sistemas comprometidos o en riesgo, llevando a extensos esfuerzos de remediación y consecuencias financieras. De manera similar, la aparición de PamDOORa podría llevar a interrupciones operativas significativas y pérdidas financieras a medida que las organizaciones se apresuran a defenderse contra un ataque que aprovecha un componente central de su marco de seguridad.

Además, la mercantilización de tales puertas traseras sofisticadas en mercados subterráneos indica una tendencia preocupante. A medida que el cibercrimen se vuelve cada vez más lucrativo y accesible, incluso actores de amenazas menos habilidosos pueden adquirir la capacidad de llevar a cabo ataques avanzados, exacerbando aún más los desafíos que enfrentan los profesionales de la ciberseguridad.

Vectores de Ataque y Metodología

La metodología operativa de la puerta trasera PamDOORa se desarrolla en varios pasos críticos, ilustrando la complejidad y sofisticación de las amenazas cibernéticas modernas:

- Compromiso Inicial: Los atacantes pueden obtener acceso inicial a través de phishing, explotación de vulnerabilidades o aprovechamiento de credenciales robadas.

- Inserción de Módulo PAM: Una vez asegurado el acceso, los atacantes despliegan la puerta trasera PamDOORa insertando módulos PAM maliciosos en el marco de autenticación de Linux.

- Configuración del Acceso: La puerta trasera se configura con una “contraseña mágica” y configuraciones específicas de puertos TCP para habilitar un acceso SSH persistente.

- Operación Sigilosa: La puerta trasera opera sin ser detectada, permitiendo a los atacantes mantener una base en el sistema durante períodos prolongados.

- Exfiltración de Datos o Compromiso Adicional: Con acceso continuo, los atacantes pueden exfiltrar datos sensibles o desplegar cargas adicionales para ataques más amplios.

Esta metodología de múltiples pasos subraya la importancia de comprender tanto los aspectos técnicos de tales puertas traseras como los enfoques estratégicos empleados por los atacantes.

Recomendaciones de Mitigación y Defensa

Para defenderse contra amenazas como PamDOORa, las organizaciones deben adoptar una estrategia de seguridad en múltiples capas. Aquí hay varias recomendaciones prácticas tanto para administradores de sistemas como para usuarios finales:

- Auditorías de Seguridad Regulares: Realizar auditorías rutinarias de las configuraciones de PAM y los registros de acceso para identificar cambios no autorizados o anomalías.

- Implementar el Mínimo Privilegio: Limitar los derechos de acceso solo a aquellos usuarios y procesos que los requieran, minimizando el riesgo de explotación.

- Monitorear Actividades de Autenticación: Utilizar sistemas de detección de intrusiones (IDS) para monitorear y alertar sobre actividades de autenticación sospechosas.

- Parchear y Actualizar Sistemas: Actualizar regularmente todo el software, incluidos los módulos PAM, para mitigar el riesgo de explotación a través de vulnerabilidades conocidas.

- Educar a los Empleados: Capacitar al personal sobre cómo reconocer intentos de phishing y otras tácticas de ingeniería social que podrían llevar a compromisos iniciales.

Al implementar estas medidas, las organizaciones pueden fortalecer sus defensas contra puertas traseras como PamDOORa y otras amenazas emergentes.

Implicaciones para la Industria y Perspectiva de Expertos

El aumento de la puerta trasera PamDOORa refleja tendencias más amplias en el paisaje de la ciberseguridad, donde los actores de amenazas están volviéndose cada vez más sofisticados y organizados. La mercantilización de herramientas de hackeo, como se evidencia por su disponibilidad en foros de cibercrimen, señala un cambio alarmante que podría democratizar el acceso a capacidades cibernéticas avanzadas. Esta tendencia no solo plantea desafíos para las organizaciones individuales, sino que también genera preocupaciones sobre la seguridad nacional, especialmente a medida que los actores patrocinados por el estado pueden aprovechar herramientas similares para espionaje o interrupción.

Los expertos enfatizan que la aparición de tales amenazas requiere una reevaluación de los marcos de seguridad existentes. Las organizaciones deben adoptar un enfoque proactivo hacia la ciberseguridad, centrándose no solo en la prevención, sino también en estrategias de detección y respuesta. Además, el incidente subraya la necesidad de una mayor colaboración entre profesionales de la ciberseguridad, agencias gubernamentales y el sector privado para compartir inteligencia sobre amenazas y mejores prácticas.

En última instancia, la puerta trasera PamDOORa sirve como un recordatorio contundente de la naturaleza evolutiva de las amenazas cibernéticas y la importancia de la vigilancia en un paisaje digital cada vez más interconectado.

Conclusión

En conclusión, la aparición de la puerta trasera PamDOORa destaca las complejidades y desafíos que enfrenta la comunidad de ciberseguridad para proteger los sistemas Linux. Con su capacidad para explotar módulos PAM legítimos, esta puerta trasera ejemplifica las tácticas innovadoras empleadas por los actores de amenazas modernos y el potencial de daño generalizado. A medida que las organizaciones continúan adaptándose a un entorno digital en rápida evolución, la necesidad de estrategias de seguridad integrales nunca ha sido más crítica.

Las lecciones extraídas de este incidente, junto con sus implicaciones para las tendencias futuras de ciberseguridad, deberían servir como un llamado a la acción para que las organizaciones fortalezcan sus defensas y permanezcan vigilantes ante el paisaje de amenazas en constante evolución. A medida que la línea entre código legítimo y malicioso se vuelve cada vez más difusa, la necesidad de mecanismos de autenticación y monitoreo robustos será primordial para asegurar nuestra infraestructura digital.

Fuente original: thehackernews.com