Emergencia de una Nueva Variante de TrickMo: Explotando TON C2 y SOCKS5 para Ataques de Red en Android

Introducción a TrickMo

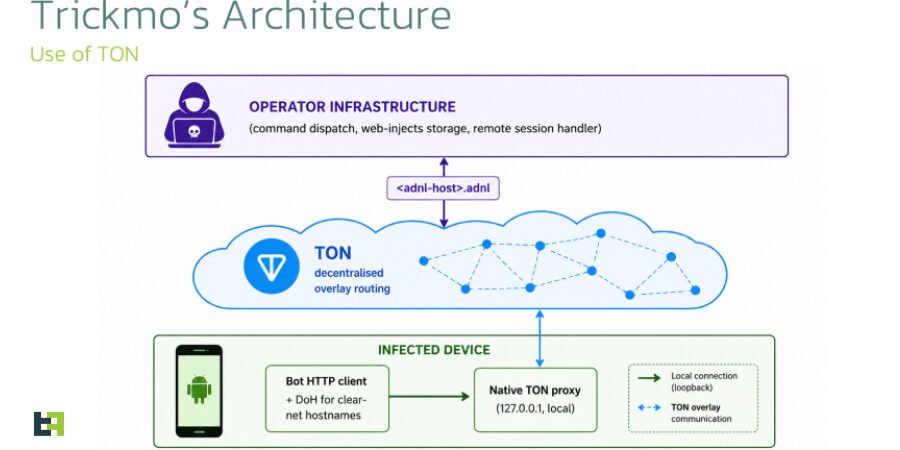

El troyano bancario TrickMo ha evolucionado una vez más con la introducción de una nueva variante que utiliza The Open Network (TON) para sus operaciones de comando y control (C2). Este desarrollo ha levantado alarmas entre los expertos en ciberseguridad, especialmente porque el troyano intensifica su enfoque en los usuarios de bancos y billeteras de criptomonedas en toda Europa.

Características de la Nueva Variante de TrickMo

Descubierta por la firma de ciberseguridad ThreatFabric entre enero y febrero de 2026, esta nueva variante de TrickMo muestra un método sofisticado para mantener conexiones de red persistentes. Las características clave incluyen:

- Utilización de TON para comunicaciones de comando y control.

- Empleo de proxies SOCKS5 para facilitar pivotes de red sin problemas.

- APK cargado en tiempo de ejecución (dex.module) que mejora sus técnicas de sigilo y evasión.

Demografía Objetivo: Usuarios de Banca y Criptomonedas

La nueva variante de TrickMo se dirige principalmente a individuos en Francia, Italia y Austria, enfocándose en aquellos con billeteras bancarias y de criptomonedas. Este enfoque estratégico genera preocupaciones significativas sobre la seguridad financiera de los usuarios en estas regiones.

- Aumento de intentos de phishing dirigidos a credenciales de banca en línea.

- Intentos de obtener acceso no autorizado a billeteras de criptomonedas para el robo financiero.

- Técnicas explotadoras para inyectar código malicioso a través de descargas socialmente ingenierizadas.

Análisis Técnico de la Funcionalidad del Troyano

Los expertos en ciberseguridad han señalado que esta iteración de TrickMo es particularmente hábil para permanecer indetectada. Al aprovechar las capacidades de TON y SOCKS5, el troyano puede oscurecer su origen y comunicaciones. Las implicaciones técnicas son significativas:

- Uso de TON: El marco de The Open Network proporciona un enfoque descentralizado para las operaciones C2, complicando potencialmente los esfuerzos para rastrear y mitigar la amenaza.

- Integración de Proxy SOCKS5: Esto permite a los atacantes redirigir el tráfico a través de una serie de servidores, dificultando que las herramientas de seguridad intercepten las comunicaciones e identifiquen la actividad del troyano.

- Carga Dinámica de APK: El uso de archivos APK cargados en tiempo de ejecución permite que TrickMo se adapte de manera dinámica, descargando cargas adicionales o actualizaciones según sea necesario, mejorando así su resistencia contra la detección.

Implicaciones para el Panorama de Ciberseguridad

La aparición de esta nueva variante de TrickMo subraya una tendencia preocupante en el panorama de ciberseguridad, particularmente en relación con los bancos y las instituciones financieras. Las implicaciones pueden ser profundas:

- Aumento del enfoque en asegurar aplicaciones de banca móvil contra malware sofisticado.

- Potencial para cambios regulatorios a medida que las instituciones financieras buscan proteger a los clientes de tales amenazas.

- Puede ser necesaria una colaboración entre países para abordar la naturaleza transnacional del ciberdelito habilitado por redes descentralizadas.

Conclusión

El uso de proxies TON y SOCKS5 por parte de la nueva variante de TrickMo marca un desarrollo significativo en las tácticas empleadas por los troyanos bancarios. A medida que esta amenaza continúa evolucionando, es crucial que los usuarios permanezcan atentos y que los profesionales de seguridad fortalezcan las defensas contra tales ataques sofisticados. La concienciación y educación continuas serán esenciales en la lucha contra estos riesgos en el sector financiero.

Fuente: thehackernews.com