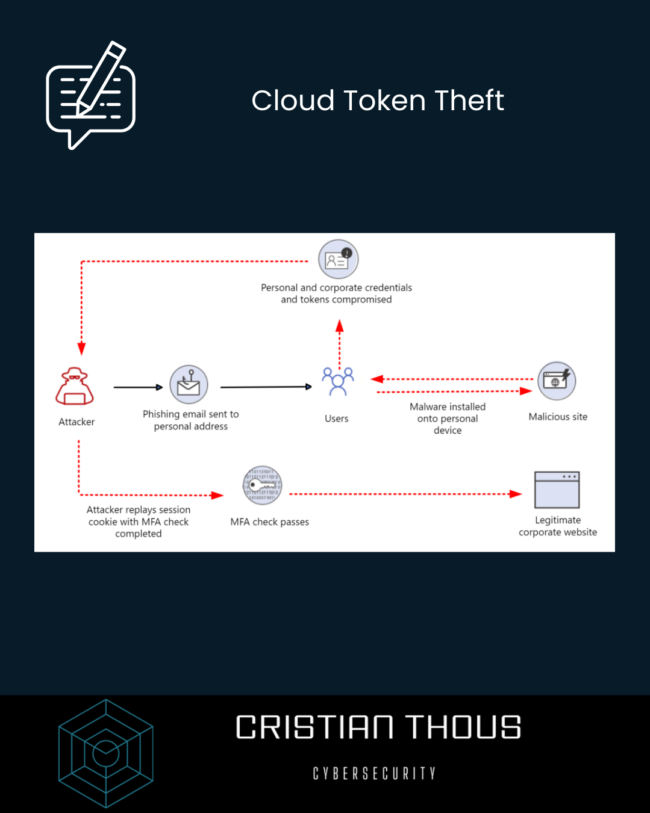

Cloud Token Theft

Introducción La migración masiva hacia entornos cloud ha transformado por completo los modelos tradicionales de seguridad. El perímetro de red clásico ha dejado de ser el principal punto de control y ha sido sustituido por un nuevo paradigma: la identidad como núcleo de la seguridad. En este contexto, los mecanismos de autenticación modernos se apoyan…