¿Qué es un proxy? y ¿para qué sirve?

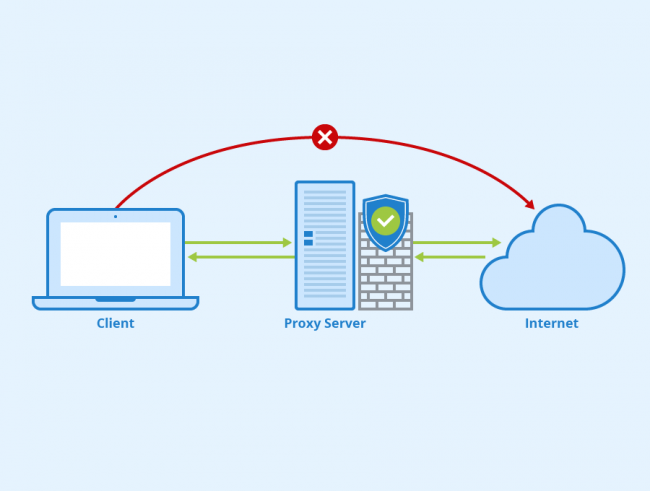

Un proxy es una tecnología muy conocida en el mercado, aunque a veces no se comprende bien cómo funciona. Por eso, en esta oportunidad explicaremos qué es un proxy y cuál es su utilidad. Pero antes de comenzar a hablar sobre la estructura lógica de los servidores proxy, considero importante aclarar cómo se implementa físicamente…